AWS Organization

Sử dụng để quản lý các account AWS khác, dùng cho các mục đích khác nhau như dựng các môi trường riêng biệt (development, staging, production). Từ đó thông tin thanh toán (billing) cũng thể hiện rõ hơn qua các tài khoản được quản lý.

Các service liên quan

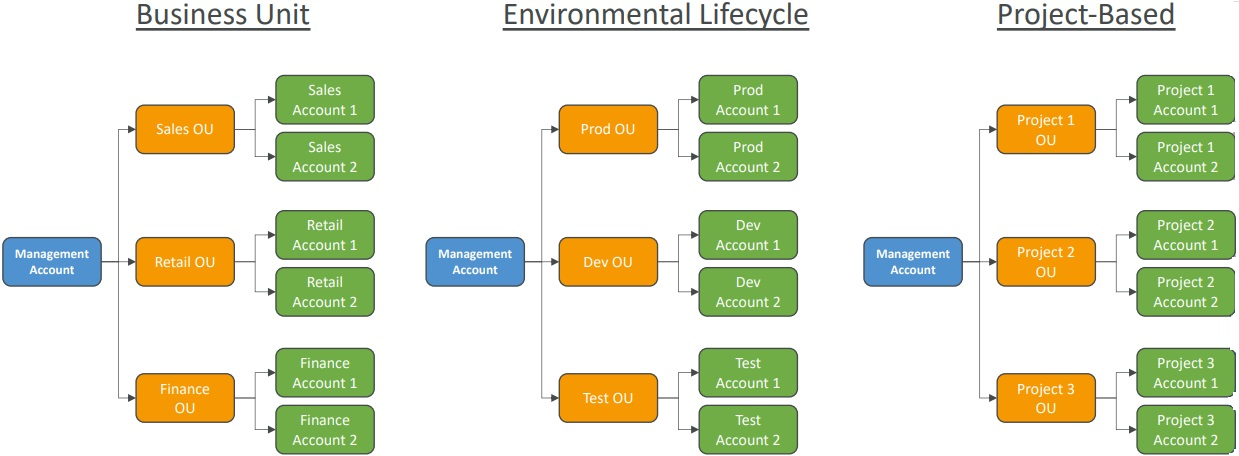

- Organizational Unit (OU): Gộp các tài khoản

- Service Control Policies: Quản lý các API và tag các tài khoản

- CloudTrail: monitor, report các API mà các account sử dụng

Organizational Unit

Hiểu nôm na như các user trong IAM tạo thành group, nhưng Organizational Unit thì có thể có nhiều bậc hơn (cha con).

OrganizationAccountAccessRole

- Là Role được tạo ra trong Member account, sử dụng để thực hiện các task admin như tạo IAM trong Member account…

- Tự động được thêm vào Member account khi tạo Member account trong AWS Organization, hoặc phải tự tạo nếu Invite account có sẵn

- Có thể được assume bởi IAM user trong Management Account

Consolidated billing

Thanh toán tất cả các bill của các Member account có thể được thanh toán bởi Management Account. Một khi đã enable feature này trong Member account thì không disable được nữa

Management Account có thể enable/disable Reserved Instance và Saving Plan cho một số account cụ thể trong Organization. Member Account cũng cần enable Sharing

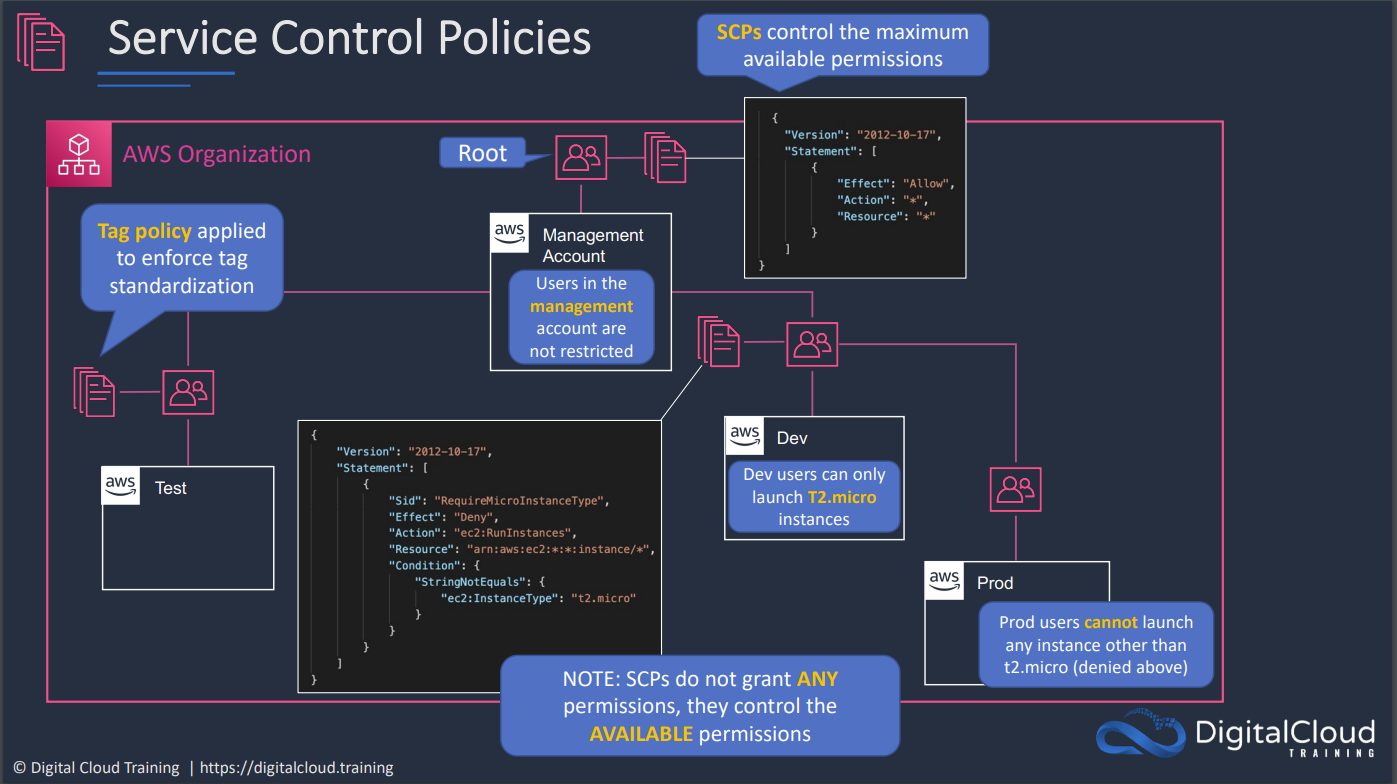

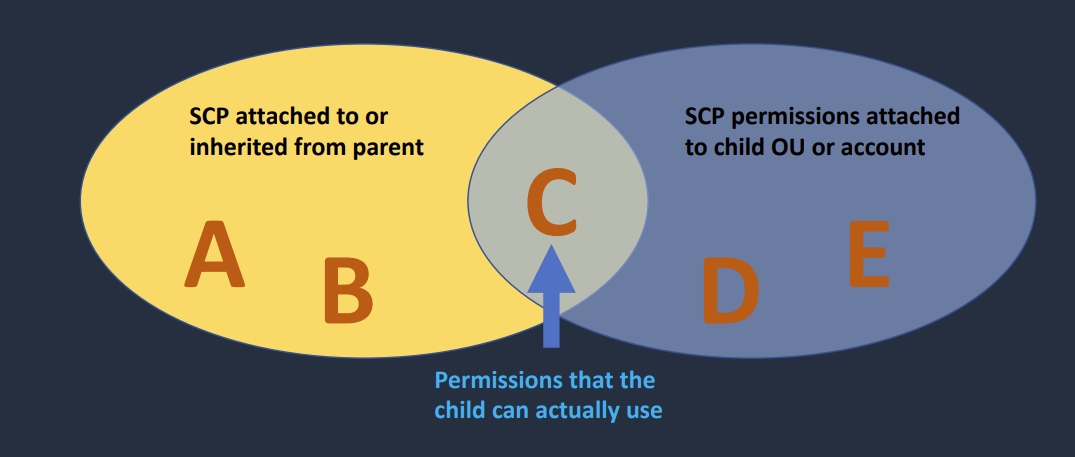

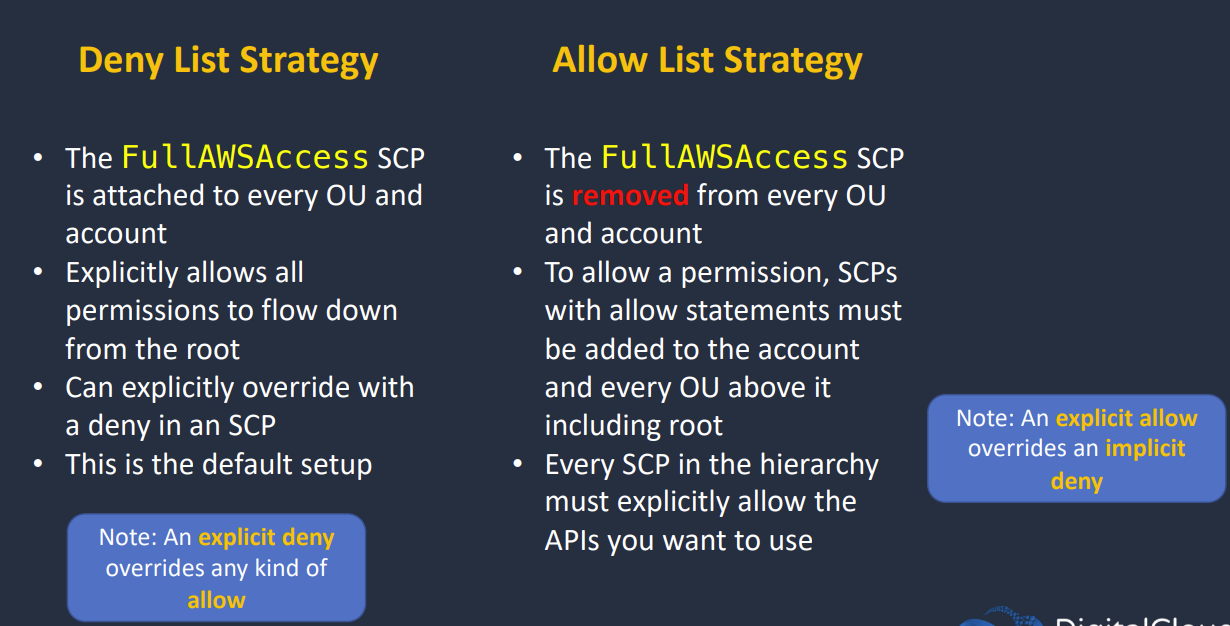

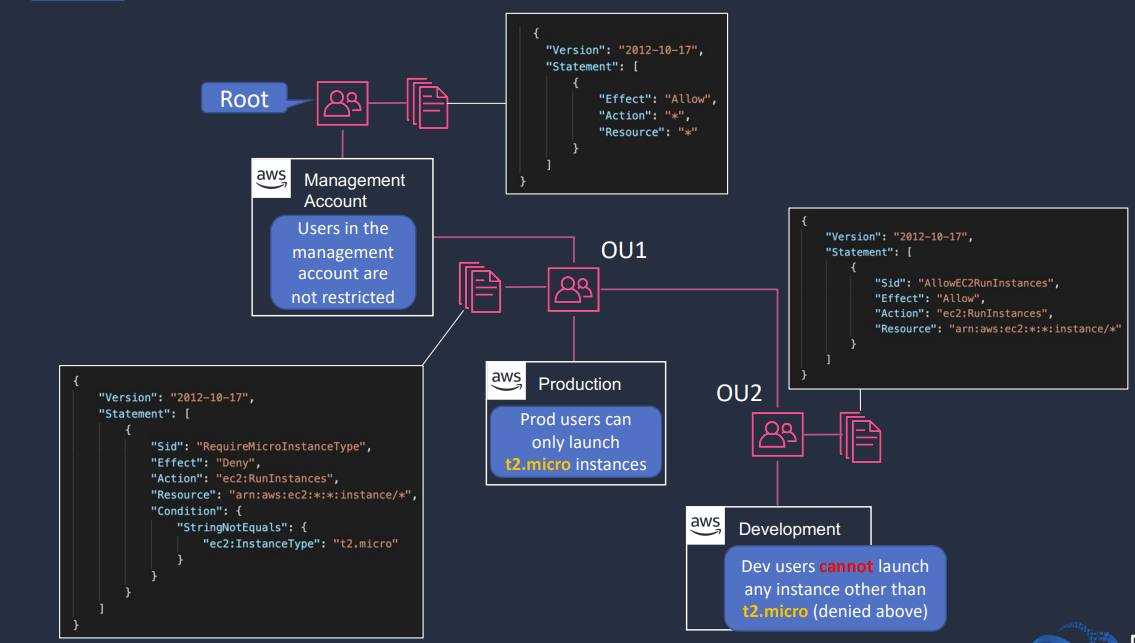

Service Control Policies

Tuỳ chỉnh các action được cho phép và từ chối. Mặc định sẽ được allow all. Tuy nhiên nếu có rule từ chối (Deny) thì policy Deny này có quyền cao hơn. Các policy ở OU cấp cao hơn sẽ được apply xuống OU thấp hơn theo mặc định.

- Có thể apply policy không cho Member account rời Organization

- Có thể apply SCP cho OU hoặc Member Account

- Apply cho User, Role (trừ service-linked role) bao gồm cả root user

- Phải chỉ định Allow vì mặc định không Allow gì cả

AWS Control Tower

- Tạo Landing Zone, quản lý các tài khoản cho AWS Organization

- Tự động hoá việc quản lý Policy bằng guardrails

- Phát hiện Policy vi phạm và khắc phục

- Có thể được tích hợp SSO, SAML 2.0 IdP, Microsoft AD

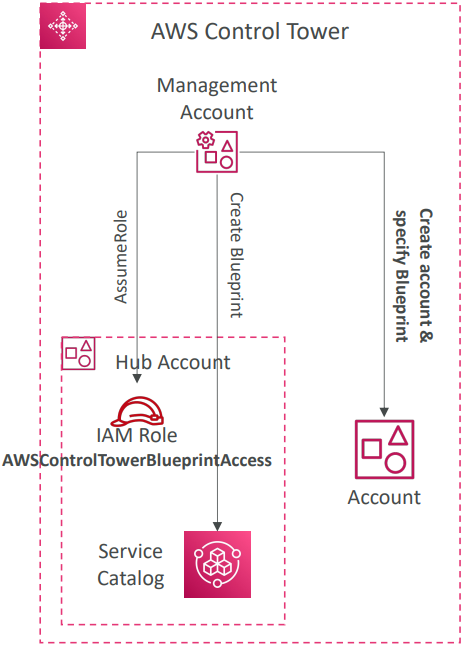

Account Factory

- Tự động việc tạo account (Sử dụng Service Catalog) và deployment

- Tự động tạo sẵn các Rule cho các resource như VPC, shubnet, region…

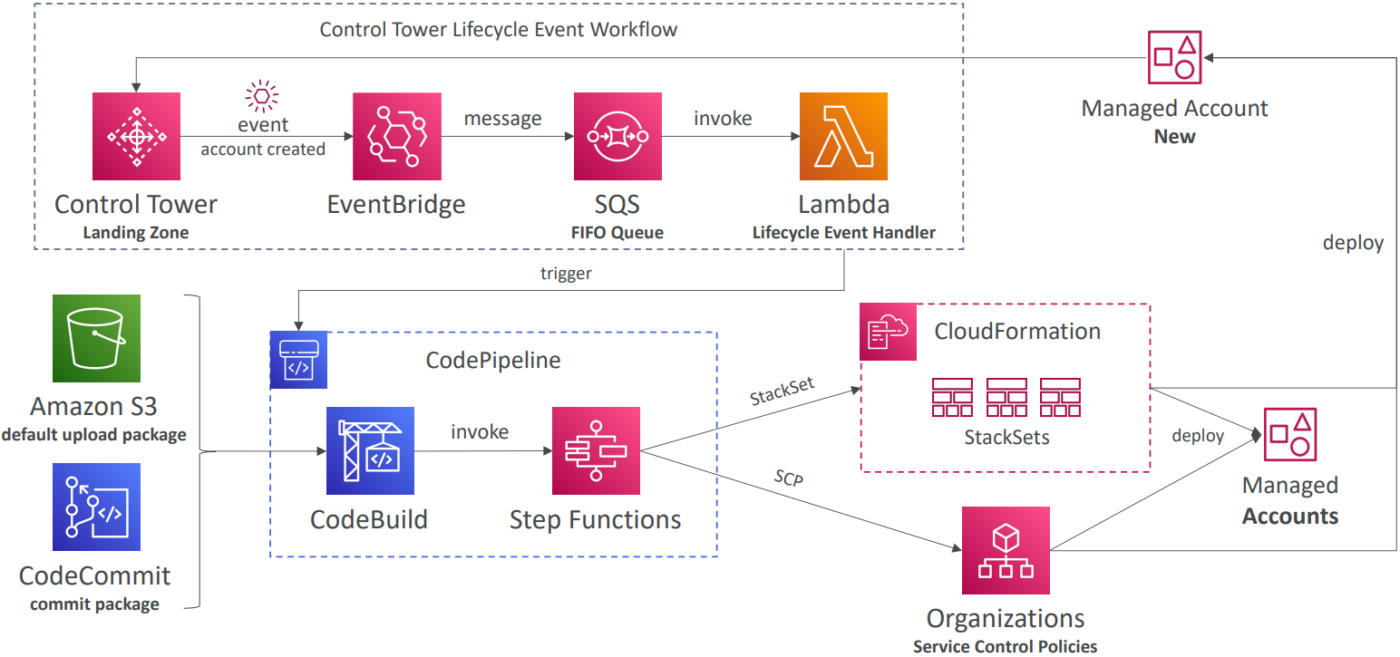

- Khi account mới được tạo sẽ có event trong EventBridge

Account Factory Customization (AFC): Sử dụng Custom Blueprint, tự động customize resource cho account mới hoặc đã tồn tại mà tạo qua Account Factory. Chỉ 1 Blueprint được sử dụng để deploy tới các account

Custom Blueprint

- CloudFormation template define các resource và config muốn customize trong account

- Define trong Service Catalog Product của Hub Account (chứa tất cả các Custom Blueprint, recommend không sử dụng Management Account)

- Có các Blueprint được define sẵn bởi AWS Partner

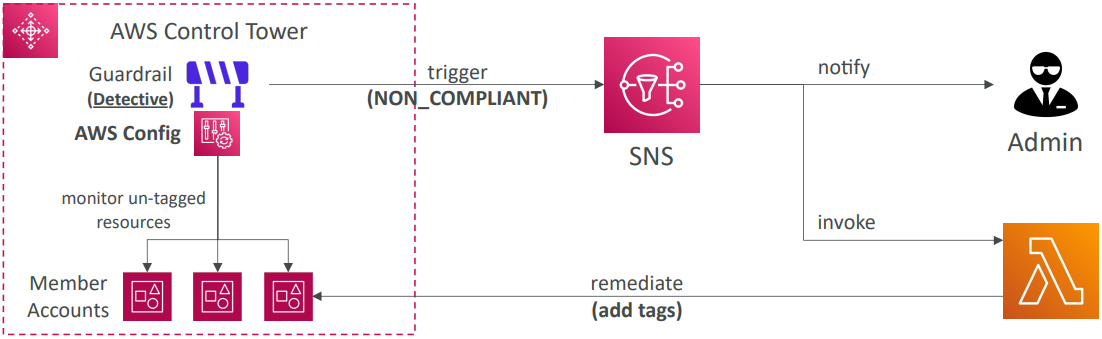

Guardrail

- Preventive: Sử dụng SCP để Deny Action

- Detective: Sử dụng AWS Config để phát hiện các thay đổi

- Mandatory: Tự động được enable

- Strongly Recommended (optional): Dựa theo best practices

- Elective (optional): Dựa theo các common được sử dụng bởi doanh nghiệp

Landing Zone

Tự động tạo môi trường nhiều account AWS dựa theo best practices của AWS, cung cấp khả năng truy cập cho user vào nhiều account AWS bằng 1 thông tin đăng nhập duy nhất, sử dụng các resource sau

- AWS Organization

- Account Factory

- Organizational Units (OUs)

- Service Control Policies (SCPs)

- IAM Identity Center

- Guardrails

- AWS Config

Migrate Account sang Control Tower

- Invite Account vào Organization

- Tạo role AWSControlTowerExecution cho phép Control Tower quản lý account

- Tạo Config Conformance Pack để đảm bảo Account tuân thủ rule của Organization

- Move Account về đúng OU

Customizations for AWS Control Tower (CfCT)

- Custom Landing Zone bằng cách sử dụng CloudFormation Template và SCP

- Tự động Deploy resource tới account mới

- Gần giống với Account Blueprint, nhưng khác cái deploy được nhiều CloudFormation Template

AWS Config Integration

- Control Tower sử dụng AWS Config để implement Detective Guardrails

- Tự động enable AWS Config ở các Region được enable

- AWS Config Configuration History và snapshopt được gửi tới S3 bucket của account Log Archive

- Sử dụng CloudFormation StackSet để tạo resource như Config Aggregator, CloudTrail, và quản lý log tập trung

Xem thêm: AWS Config

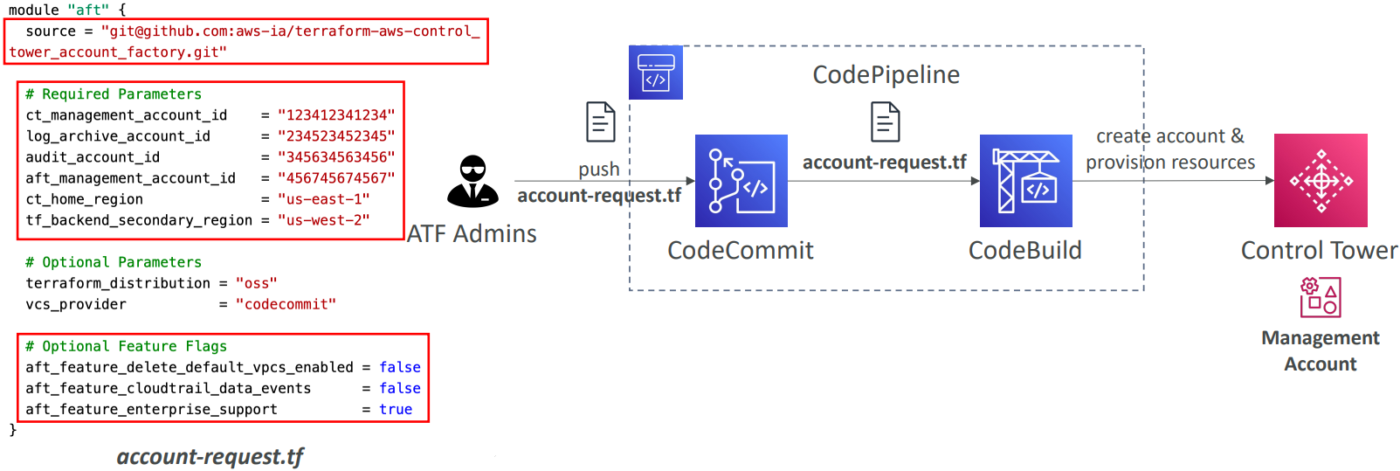

Account Factory for Terraform (AFT)

- Tạo và customize AWS account trong Control Tower bằng terraform

- Tạo “account request terraform file” để trigger AFT workflow tạo account mới

- Một số feature bị disable mặc định

- AWS CloudTrail Data Events: Tạo Trail và enable CloudTrail Data Event

- AWS Enterprise Support Plan: enable Enterprise Support Plan

- Delete The AWS Default VPC: xoá tất cả Default VPC trong tất cả Region

- Maintain bởi AWS

- Sử dụng cho Terraform Open-source, Terraform Enterprise, Terraform Cloud